Bitdefender: Romania, printre tarile spionate informatic de rusi din 2007 incoace

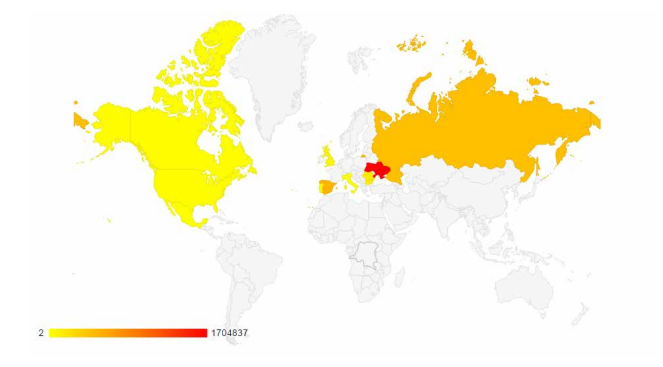

Spionajul a vizat atat companii, cat si institutii de stat din Romania, dar si din Ucraina, Spania, Rusia, Statele Unite ale Americii si Canada.

O ampla operatiune de colectare de informatii provenita de la victime selectate atent, dupa criterii de importanta strategica, a fost pusa la cale de vorbitori de limba rusa, potrivit unei investigatii tehnice a Bitdefender. Printre tinte se afla si institutii guvernamentale din Romania.

Specialistii de la Bitdefender se bazeaza pe mai multe lucruri atunci cand spun ca atacurile au fost facute de persoane vorbitoare de limba rusa, intre care orele la care au fost prelucrate fisierele colectate - conforme cu fusul orar ale zonei ruse - si numele unui folder, care apare in caractere chirilice.

Amenintarea, numita APT28 sau Sofacy, este una persistenta si complexa, iar pentru investigatii cei de la Bitdefender au lucrat impreuna cu servicii de informatii locale dar si internationale. Specialistii romani au studiat amanuntit vectorii de atac ai APT28, metodele exhaustive de a gasi noi victime si de a tinti figuri politice proeminente, institutii guvernamentale, servicii de telecomunicatii si criminalitate informatica si companii aerospatiale din Romania, Germania si Ucraina.

Raportul Bitdefender arata ca Sofacy a activat in mod anonim in Europa din 2007 si a fost folosit pentru a colecta date si informatii legate de teme sensibile pentru Rusia.

Harta tarilor spionate:

Atacul era mai pronuntat in perioada unor evenimente internationale majore, ca de exemplu tratativele de pace dintre rebelii pro-rusi si fortele guvernamentale din Ucraina sau mediatizarea construirii avionului militar de transport PAK FA T-50 Fighter, capabil sa atinga viteze supersonice cu o capacitate de transport de 200 de tone (un competitor al modelului F35 al Lockheed Martin).

„In timp ce amenintarile cibernetice complexe (APT) au devenit un termen popular dupa descoperirea Stuxnet intr-o centrala nucleara iraniana din urma cu cinci ani, aflam ca APT28 a reusit sa foloseasca un mecanism subtil de colectare a datelor timp de un deceniu. Investigatia s-a concentrat pe infrastructura si particularitatile de operare ale APT28, ceea ce ne-a permis sa corelam amenintarea cu persoanele care au gestionat-o si sa identificam tintele vizate”, a declarat Viorel Canja, Head of Antimalware and Antispam Labs al Bitdefender.

Raportul face legatura intre amenintarile cibernetice complexe de tip APT si indivizii din spatele acestora si scoate in evidenta dovezi menite sa sprijine ipoteza ca statele detinatoare ale unor capacitati tehnologice avansate sunt liderii unui nou val al spionajului cibernetic bazat pe software periculos.